tirto.id - Kisah bermula sejak Mei 2019. Untuk mencegah Iran mengembangkan senjata nuklir, Amerika Serikat yang dipimpin Donald Trump memutuskan mencabut keringanan impor minyak Iran. Walhasil, ekonomi Iran tertekan. Panasnya hubungan Washington-Teheran dimulai.

Panasnya situasi AS-Iran berlanjut dengan dugaan AS bahwa Iran berada di balik serangan kapal tanker yang sedang berada di Teluk Oman. Lantas, Iran pun dituduh menyerang drone milik mereka, MQ-9 Reaper One.

Puncak tegangnya hubungan AS-Iran terjadi pada minggu ke-3 Juni lalu. Kala itu, karena dianggap memasuki wilayah udara Iran, Global Hawk atau Northrop Grumman RQ-4 Global Hawk, pesawat nanta awak milik militer AS, ditembak jatuh. Trump, melalui akun Twitternya menyebut bahwa tindakan itu sebagai “kesalahan besar”, dan tak lama kemudian ia memerintahkan serangan udara—tetapi dibatalkan seketika.

Trump, lantas menjatuhkan sanksi bagi petinggi-petinggi Iran. Ayatollah Ali Khamenei, Pemimpin Tertinggi Iran, beserta delapan komandan militer senior, dikenakan penalti menggunakan sumber-daya keuangan internasional. Akibatnya, negeri yang telah menerima sanksi pada 80 persen sektor ekonomi ini, harus kehilangan akses pada institusi-institusi keuangan internasional. Pun, Khamenei, yang diperkirakan memiliki $200 miliar kekayaan yang tersebar di berbagai institusi keuangan internasional, terancam tidak dapat menggunakan kekayaannya.

“[Hal ini] telah menutup secara permanen hubungan diplomatik kedua negara,” kata juru-bicara Kementerian Luar Negeri Iran Abbas Mousavi. “Pemerintah Trump sedang dalam proses menghancurkan mekanisme internasional untuk menjaga perdamaian dan keamanan global.”

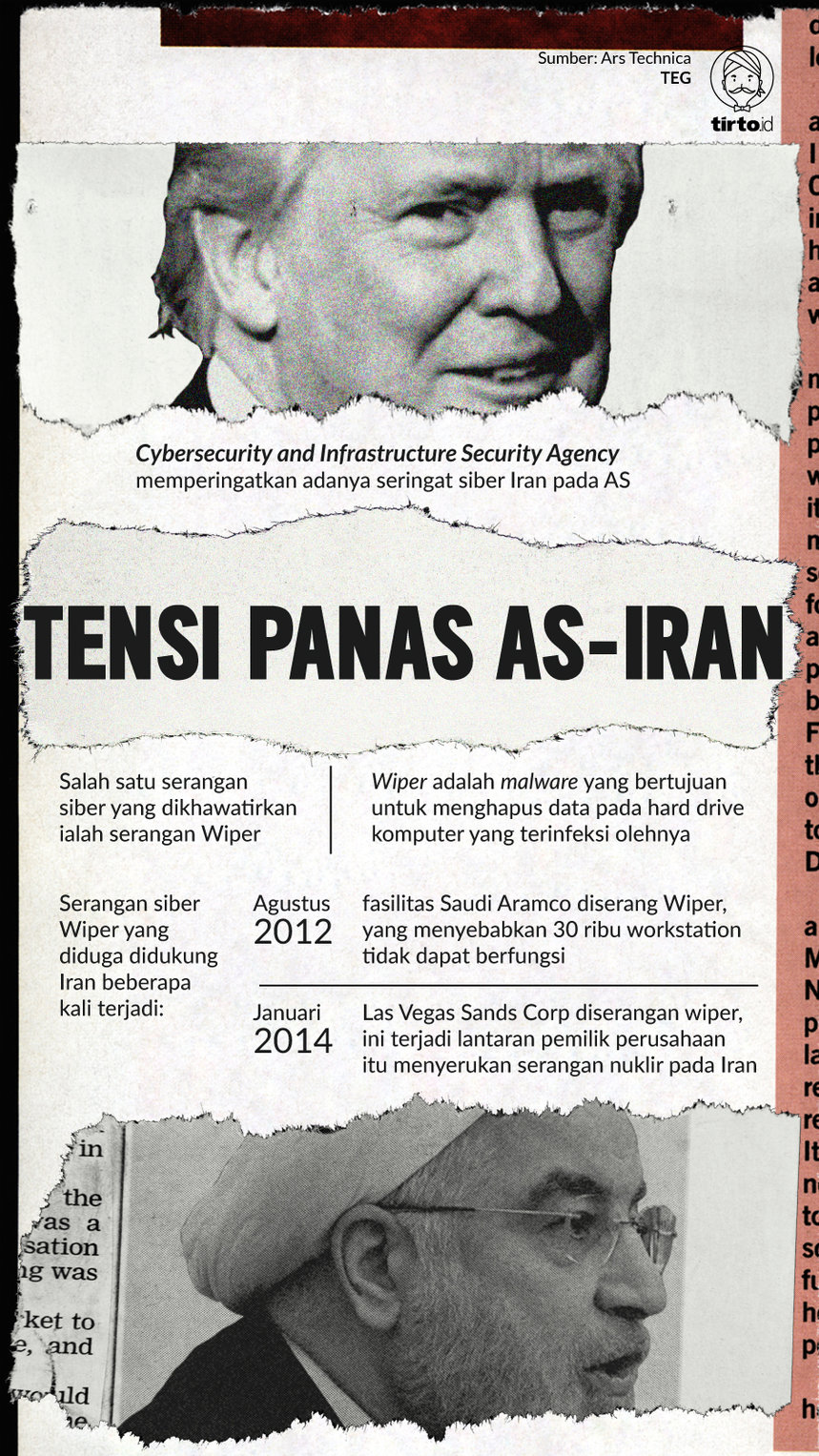

Atas panasnya situasi, Cybersecurity and Infrastructure Security Agency (CISA), agen federal yang bertugas melindungi AS dari ancaman siber, menyebut bahwa Iran sangat mungkin melakukan serangan digital kepada AS, khususnya menggunakan malware yang merusak.

“Ada aktivitas siber berbahaya yang diarahkan pada industri dan agen pemerintah AS," demikian pernyataan Christopher C. Krebs, Direktur CISA. “Aktor-aktor yang terindentifikasi merupakan perwakilan rezim Iran menggunakan serangan ‘wiper’ yang merusak, tidak sekedar mencuri data atau uang."

Wiper adalah salah satu jenis malware yang bertujuan untuk menghapus data pada hard drive komputer yang terinfeksi olehnya. Merunut sejarah, peretas-peretas yang terindikasi berada di bawah naungan Iran pernah melakukan serangan siber memanfaatkan jenis malware ini. Contohnya adalah serangan pada fasilitas teknologi milik Saudi Aramco, Pertamina-nya Kerajaan Arab Saudi, pada 2012. Ketika serangan dilakukan, 30 ribu workstation milik Saudi Aramco ambruk.

Lalu, serangan sejenis terjadi dua tahun kemudian. Kala itu, Las Vegas Sands Corp diserang wiper karena pemimpin perusahaan itu menyatakan bahwa Iran pantas dinuklir.

Kekhawatiran Iran menyerang AS secara digital bukan hanya diserukan CISA. Beberapa firma keamanan digital, seperti FireEye, CrowdStrike, dan Dragos, sebagaimana dilaporkan The Wall Street Journal, pun mendeklarasikan hal serupa. Serangan siber Iran kemungkinan akan menyasar kantor-kantor pemerintahan AS dan institusi yang bergerak di sektor energi, seperti minyak dan gas.

Kekhawatiran firma-firma keamanan itu didukung oleh ditemukannya elemen-elemen dalam virus bernama Shamoon, yang digunakan untuk menyerang Saudi Aramco, kembali bergema tatkala situasi Washington-Teheran memanas kini.

Namun, firma-firma keamanan itu setuju bahwa kekuatan serangan siber Iran tak akan sehebat serangan siber Rusia atau Cina.

Meski mengkhawatirkan, Iranlah yang sesungguhnya sering menjadi korban serangan siber, daripada menjadi pelaku, oleh AS. Yang paling terkenal ialah serangan terhadap fasilitas nuklir Iran menggunakan Stuxnet.

Kala Iran Diterkam Stuxnet

Stuxnet dan Iran merupakan kisah picisan di negeri siber. Stuxnet berhasil terdeteksi oleh publik pada Juni 2010. Saat itu, firma keamanan komputer asal Belarus berhasil mengidentifikasi sebuah malware baru bernama Stuxnet. Nama Stuxnet diambil berdasarkan nama file di dalam kode pemrograman aplikasi jahat tersebut.

Firma keamanan asal Belarus tersebut berhasil mengidentifikasi si program jahat, setelah mereka mendapatkan email dari pelanggan yang berbasis di Iran yang mengaku bahwa mesin milik mereka terus-terusan mengalami rebooting. Stuxnet diyakini dibuat pada 2006 di bawah kepemimpinan Presiden George W. Bush.

Belakangan, diketahui bahwa aplikasi jahat tersebut merupakan “senjata” yang sengaja dirancang untuk melumpuhkan sistem fasilitas nuklir Natanz di Iran. Jon R. Lindsay dalam penelitian berjudul “Stuxnet and the Limits of Cyber Walfare”, mengutip ahli keamanan digital mengungkapkan bahwa Stuxnet merupakan “teknologi paling canggih pada program jahat yang dirancang untuk serangan spesifik.” Selain itu, definisi lain dari Stuxnet adalah “sebuah ketelitian, misil siber berstandar militer.”

Stuxnet bisa melakukan serangan pada komputer skala industri, khususnya komputer buatan Siemens yang digunakan Iran dalam program nuklirnya. Umumnya, komputer tersebut digunakan untuk mengelola jalur pipa minyak, pembangkit listrik, dan digunakan untuk mengelola pembangkit tenaga nuklir. Secara khusus, Stuxnet yang diketemukan tersebut digunakan untuk melumpuhkan komputer yang mengendalikan alat sentrifuga (centrifuge) nuklir Iran.

Sentrifuga merupakan tabung selinder berukuran besar yang terhubung melalui pipa dalam suatu konfigurasi yang dikenal dengan sebutan “cascade”. Sebuah konfigurasi cascade memiliki 164 sentrifuga. Sentrifuga berputar dengan kecepatan supersonik untuk memisahkan isotop dalam gas uranium yang biasa dimanfaatkan untuk pembangkit listrik tenaga nuklir dan senjata nuklir.

Versi awal program jahat Stuxnet diyakini berfungsi untuk memanipulasi katup pada sentrifuga untuk meningkatkan tekanan di dalam tabung tersebut dan menyebabkan kerusakan. Akibat kerja Stuxnet, 60 ribu komputer di Iran lumpuh.

Selain Stuxnet, serangan siber pada Iran dilakukan oleh “Flame”. Sebagaimana dilaporkan Wired, Flame merupakan versi “kerdil” dari Stuxnet, yang diketahui keberadaannya oleh firma antivirus Kaspersky Lab. Berbeda dengan tugas Stuxnet, Flame bekerja untuk melakukan aksi mata-mata, seperti mencuri data dan dokumen, merekam pembicaraan, dan menganalisis ketikan.

Sebagai versi kerdil dari Stuxnet, Flame tak bisa diremehkan. Ia, menurut Kaspersky, memiliki lapisan enkripsi yang sangat kuat dan kompleksitas kode pemrograman di belakangnya. Bahkan, Kaspersky menyebut bahwa virus ini “salah satu yang paling kompleks yang berhasil ditemukan.”

Kekompleksan Flame membuatnya sukar dibuat oleh peretas-peretas individual. Ini merupakan virus yang dibekingi pemerintah, dan itu ialah AS.

“Flame merupakan virus yang sangat fantastis,” sebut Alexander Gostev, chief security expert pada Kaspersky Lab.

Melihat rekam-jejak di atas, terkait ketegangan AS-Iran, yang patut waswas sebenarnya adalah pihak Iran, sebab AS punya jejak kesuksesan melukai dunia digital Iran.

Editor: Maulida Sri Handayani