tirto.id - Guna menguatkan layanan streaming video, Amazon diam-diam menjalankan proses negosiasi untuk pembelian Elemental Technologies pada 2015 silam. Elemental merupakan startup yang bergerak di bidang teknologi kompresi file video. CIA dan Stasiun Luar Angkasa Internasional (ISS) tercatat pernah menjadi klien Elemental dalam menangani perkara video.

Amazon tak sembarangan melakukan negosiasi untuk membeli Elemental mengingat reputasi startup tersebut yang menghasilkan uang dari proyek pemerintah. Amazon menunjuk perantara yang kemudian mengungkapkan bahwa server-server milik Elemental yang dibeli dari pemasok bernama Supermicro Computer, Inc. rupanya terlalu boros.

Amazon kemudian melakukan investigasi, membongkar server milik Elemental untuk mengetahui mengapa server milik Elemental begitu boros. Tatkala bagian-bagian server dilucuti, ditemukanlah sebuah chip yang tidak pernah tercatat dalam rancang bangun mesin itu. Chip seukuran beras yang tertempel di motherboard itu ternyata alat mata-mata yang berguna untuk menyusup ke dalam sistem. Sebanyak 30 perusahaan asal Amerika Serikat, termasuk Amazon dan Apple, diyakini terdampak oleh taktik cerdas ini karena mereka sama-sama menggunakan server dari Supermicro Computer.

Peretas profesional Joe Grand mengatakan bahwa “perangkat keras sangat jauh dari radar [peneliti atau tim keamanan digital]. Temuan ini bak ilmu hitam”.

Pemerintah Cina, melalui sub-kontraktor yang dipakai Supermicro Computer, diduga punya kaitan dengan chip tersebut.

Demikian laporan Jordan Robertson berjudul “The Big Hack” yang terbit di Bloomberg Businessweek edisi 8 Oktober 2018. Laporan itu membongkar bagaimana Cina menyusup ke perusahaan-perusahaan Amerika Serikat.

Sayangnya, laporan Robertson yang membeberkan keberadaan chip itu diragukan bahkan oleh pihak yang ditengarai sebagai korban, seperti Amazon dan Apple. National Security Agency (NSA) dan Defcon (konferensi elit peretas) juga menyebut laporan tersebut sebagai kebohongan dan “kesalahan terbesar penerbit”.

Setahun berlalu, tidak ada kabar lanjutan soal laporan Bloomberg. Dunia teknologi masih meyakini bahwa laporan tentang temuan chip itu berlebihan. Namun, pada Oktober 2019, sebagaimana dilaporkan Wired, peneliti keamanan siber bernama Monta Elkins membuktikan bahwa chip mata-mata berukuran super-kecil bukan hal mustahil.

“Kita sering berpikir bahwa chip seperti ini terasa bagai khayalan, tetapi sesungguhnya tidak seperti itu,” tegas Elkins, Hacker-in-Chief perusahaan keamanan digital FoxGuard.

Laporan Wired menuturkan , Elkins telah membuktikan bahwa alat solder khusus seharga $150, mikroskop seharga $40, dan chip ATtiny85 yang berukuran 5 milimeter yang terpasang di logicboard Arduino Digispark seharga $2, dan beberapa baris kode untuk memantik sistem pemulihan password yang terpasang di sistem korban, sanggup menciptakan chip mata-mata mirip seperti yang dilaporkan Bloomberg.

Dalam percobaannya, Elkins sukses menerobos mesin firewall bikinan Cisco, ASA 5505.

Sponsor Negara

“Saya dapat menciptakan alat ini dari rumah dengan bahan yang terhitung sederhana. Di luar sana ada orang-orang yang jauh lebih pintar dari saya dan mereka sangat mungkin melakukannya dengan mudah,” papar Elkins. Apalagi, tentu saja, dengan dukungan negara.

Cina, yang dituding berada di balik chip seukuran beras itu, kerap dihubung-hubungkan dengan aksi kejahatan digital tak hanya melalui tangan organisasi negara, tetapi juga melalui korporasi. Huawei, misalnya, yang dicurigai AS menjalin hubungan istimewa dengan Pemerintah Cina. Kecurigaan itu memuncak tatkala Ren Zhengfei, pendiri Huawei, diketahui pernah ikut serta dalam Kongres Partai Komunis pada 1982.

Laporan Vox menyebutkan bahwa pada 2014 Huawei tidak diperbolehkan mengikuti tender pemerintah AS terkait jaringan telekomunikasi. Pada Agustus di tahun yang sama, AS memperkuat larangan dengan menerbitkan aturan khusus pemblokiran penggunaan infrastruktur Huawei oleh pemerintah dan kontraktornya.

Selain Cina, negara yang kerap dituduh sebagai dalang aksi kejahatan digital adalah Korea Utara. Bahkan, sebagaimana diwartakan Reuters, Korea Utara diperkirakan memperoleh uang senilai $2 miliar melalui kejahatan siber, misalnya dengan mencuri uang dari bank atau institusi atau perusahaan uang kripto di 17 negara dunia. Uang yang sukses dikumpulkan itu salah satunya digunakan untuk membiayai penciptaan nuklir atau peluru kendali balistik antar-benua (Intercontinental Ballictic Missile/ICBM).

Sebagaimana diungkapkan kepada Financial Times, Direktur Korea Institute of Liberal Democracy Yoo Dong-rul menyatakan “segala pintu perdagangan, terlepas dari legalitasnya, telah tertutup bagi Korea Utara. Senjata dagang terbatas". "Walhasil, aktivitas siber ialah satu-satunya yang bisa diupayakan untuk memperoleh uang,” imbuhnya.

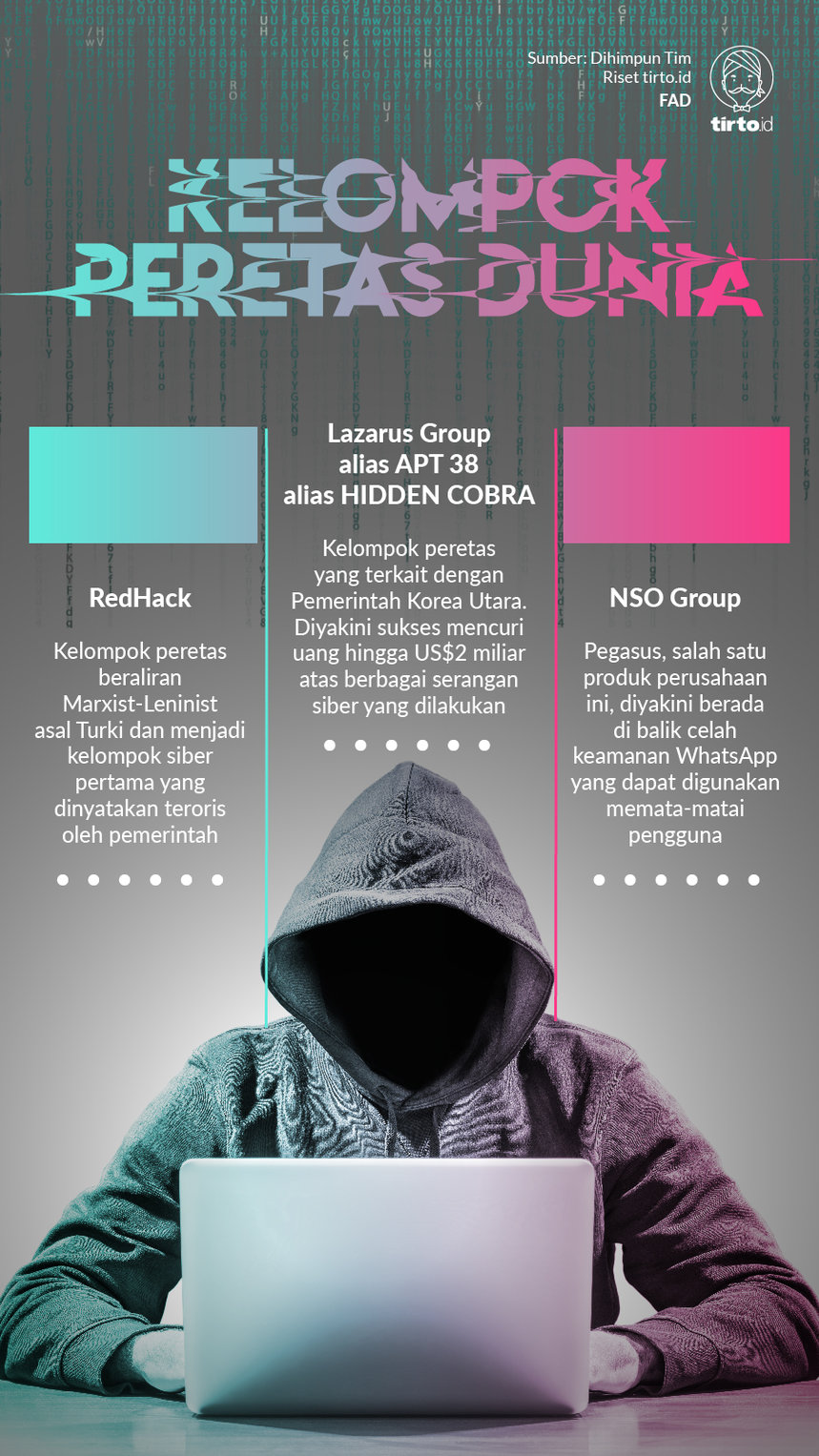

Kelompok peretas bernama Lazarus Group alias APT 38 alias HIDDEN COBRA alias Guardian of Peace alias Whois Team disebut-sebut terkait dengan pemerintah Korea Utara. Menurut laman resmi McAfee, kelompok ini diyakini berada di balik pembobolan berbagai bank, misalnya Banco del Austro Ekuador ($12 juta), Tien Phong Bank Vietnam ($1 juta), Bangladesh Bank ($81 juta), dan Far Eastern International Bank ($60 juta). Kelompok ini pun sukses mencuri data sebesar 235 gigabita dari tetangganya, Korea Selatan, yang memuat rencana negeri Super Junior itu untuk menghancurkan Pyongyang.

Lalu, bagaimana dengan negara yang tidak memiliki kemampuan meretas? Jawabannya sederhana: membeli alat dan/atau jasa.

Buatan Israel

Pada Mei lalu, Facebook, melalui Common Vulnerabilities and Exposures (CVE) (standar publikasi temuan celah keamanan, bernomor 2019-3568) mengkonfirmasi celah keamanan pada WhatsApp. Dalam CVE 2019-3568 itu, semua perangkat yang terpasang WhatsApp, baik pada sistem operasi iOS, Android, maupun Windows Phone, khususnya pengguna WhatsApp untuk Android sebelum versi v2.19.134, WhatsApp Business untuk Android sebelum versi v2.19.44, WhatsApp untuk iOS sebelum versi v2.19.51, WhatsApp Business untuk iOS sebelum versi v2.19.51, dan WhatsApp untuk Windows Phone sebelum versi v2.18.348, dinyatakan dalam posisi rawan.

Celah keamanan WhatsApp memungkinkan penyerang memasang malware yang kemudian bisa menyelinap ke dalam kamera, mikrofon, aplikasi pesan instan, menangkap tangkapan layar (screenshot), hingga mencatat tiap ketukan keyboard. Yang mengerikan, serangan malware via celah keamanan di WhatsApp ini bisa dilakukan dengan cara sederhana: penyerang tinggal melakukan panggilan telepon ke sasaran.

Perusahaan asal Israel bernama NSO Group diduga berada di balik tindakan keji ini. Namun, bos NSO Group Shalev Hulio, kepada CBS News, menolak tuduhan. Katanya, “NSO Group hanya menjual produk untuk mencegah kejahatan dan teror.”

Tak cuma sekali NSO Group tersangkut masalah kejahatan digital. Tatkala wartawan The Washington Post Jamal Khashoggi terbunuh, alat yang dijual perusahaan ini disebut-sebut digunakan.

“Ketika pembunuhan Khashoggi terjadi, saya langsung memeriksa apakah ada produk NSO digunakan. Kami bersih. Tidak ada alat buatan kami yang digunakan,” tegas Hulio.

Tapi, siapa sesungguhnya NSO Group?

Laporan investigasi yang dirilis Haaretz tahun silam menyebut NSO Group sebagai perusahaan teknologi yang berpusat di Herzliya Pituah, pinggiran Tel Aviv, Israel. Pada 2015, perusahaan ini dibeli Francisco Partners senilai $130 juta. Jualan utama NSO ialah perangkat-perangkat teknologi, khususnya Pegasus Spyware yang sangat populer itu.

Pegasus adalah malware mata-mata yang bekerja dengan mencari celah keamanan di sistem atau aplikasi korban, seperti yang terjadi pada WhatsApp. Tatkala malware ini sukses masuk ke perangkat atau mesin korban, gawai akan mudah dikendalikan pemilik Pegasus. Citizen Lab, laboratorium studi informasi yang berbasis di University of Toronto, menyebut perangkat-perangkat canggih NSO, khususnya Pegasus, telah digunakan oleh sekitar 45 negara, termasuk Meksiko, Bahrain, Arab Saudi, hingga Uni Emirat Arab. Sementara itu, Haaretz menyebutkan bahwa Pegasus paling tidak telah digunakan oleh 15 negara, termasuk Indonesia.

Pada 2016, Pegasus dijual $650.000 atau lebih dari Rp9 miliar.

Laporan Haaretz menyatakan Pegasus digunakan di Indonesia untuk menciptakan database orang-orang yang diduga gay dan digunakan untuk melakukan propaganda anti-kaum minoritas.

“Saat ini, setiap pemerintah yang tidak menghargai privasi warganya dilengkapi dengan kemampuan mata-mata yang dibuat di Herzliya Pituah,” tulis Haaretz.

Roy, sumber yang diwawancarai Haaretz, mengungkapkan bahwa penggunaan perangkat buatan NSO sepenuhnya merupakan tanggung jawab pembeli. “Saya tidak bisa melarang apapun. Anda kan tidak bisa menjual Mercedes ke seseorang tapi melarangnya mengendarai dengan kecepatan lebih dari 11 kilometer per jam," ujarnya.

Editor: Windu Jusuf